Audit a hardening OS UNIX

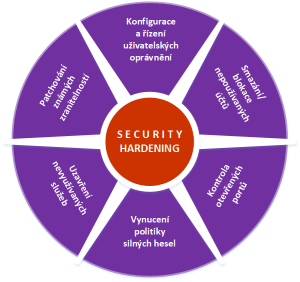

Hardening operačních systémů je základním bezpečnostním opatřením, kterým se lze účinně bránit před zneužitím informačních systémů nebo aplikací. Zabezpečení operačních systémů závisí na mnoha vrstvách.

Naše služba pro konfiguraci unixových systému identifikuje bezpečnostní slabiny konfigurace vašich zařízení a pomůže vám aplikovat technické doporučení k jejich odstranění. Její aplikace sníží riziko úspěšných útoků a zajistí rovnováhu mezi bezpečnostními a provozními potřebami dle Vámi požadované úrovně zabezpečení.

Podporované pllatformy:

- Linux – komerční distribuce (RedHat, SuSE)

- Linux – nekomerční distribuce (CentOS, Debian, Fedora, Ubuntu)

- IBM AIX (POWER)

- Sun Solaris (SPARC, x86-64)

- HP-UX (PA-RISC, IA64)

Srovnávací standardy zabezpečení:

- ZoKB (dle požadavků zákona o kybernetické bezpečnosti)

- DCIT standard

- DCIT high security

- Klientem definovaný standard

Postup security hardeningu

- Sběr dat o bezpečnostní konfiguraci posuzovaného zařízení (server pracovní stanice) – security audit

- Porovnání posuzované konfigurace s požadavky zvoleného standardu

- Identifikace bezpečnostních nedostatků a doporučení technického postupu k jejich odstanění

- Aplikace odborných doporučení – hardening

- Iterace kroků 1-4 až do dosažení shody s požadovaným standardem.

Bezpečnostní audit je z naší strany dokumentován tak, aby mohl být v budoucnu rozvíjen vlastními silami zákazníka bez přímé účasti externích konzultantů.

Rozsah auditu

Konfigurační audit nastavení bezpečnosti MS Windows standardně zahrnuje následující oblasti:

| ID | Oblast |

|---|---|

| 1. | Instalovaná verze OS |

| 2. | Patche OS |

| 3. | Instalovaný software |

| 4. | System startup (blacklist) |

| 5. | CRON/AT – oprávnění (cron.allow/at.allow) |

| 6. | Parametry jádra |

| 7. | Systémové logy |

| 8. | Ostatní nastavení |

| 9. | Parametry hesel a zamykání účtů |

| 10. | Problematické účty |

| 11. | Konfigurace PAM |

| 12. | Soubory/zařízení s rizikovými přístupovými právy |

| 13. | Přístupová práva k položkám v CRONTABech |

| 14. | Přístupová práva – ENV (PATH etc.) |

| 15. | Konfigurace inetd |

| 16. | Problematické otevřené vnější porty |

| 17. | Nastavení SSH |

| 18. | Ostatní síťová nastavení |

V případě speciálních požadavků zákazníka jsme připraveni rozsah auditu upravit.

Máte otázky?

Pokud Vás zajímá více detailů, prosím kontaktujte nás.